Для определения своего местоположения сам телефон никакой информации на спутник не передает.

- Требования К Заемщику И Условия Получения Экспресс;

- Как спастись от мобильной слежки в жизни, а не в кино.

- Iq option software отзывы сотрудников.

- Поиск мобильного программного обеспечения SPY.

- Мобильное местоположение Интернет бесплатно;

- Наблюдение за работником;

Система работает только в одну сторону: телефон принимает сигнал от нескольких спутников, анализирует, сколько времени этот сигнал провел в пути, и таким образом вычисляет свои координаты. Так что следить за кем-то с помощью одного только GPS невозможно. А вот с вышками сотовой сети, в отличие от спутников GPS, общение происходит в обе стороны. И хотя определение вашего местоположения — не основная задача сотовой связи, в этом деле она тоже может помочь. Грубо говоря, зная, какая вышка в данный момент обслуживает телефон, можно выяснить, где он находится. Однако получить доступ к этим данным очень сложно.

Information Security Engineer

Недавно исследователи обнаружили довольно интересный способ узнать информацию о ближайшей к телефону вышке — через замысловатую уязвимость SIM-карты , которой можно воспользоваться с помощью обычного компьютера и USB-модема. Однако этот метод требует специальных знаний в области сотовой связи, поэтому применяется он только в дорогостоящих целевых атаках. К тому же геолокация с помощью сотовых вышек не очень точна: она позволяет определить не точные координаты, а только участок, на котором вы находитесь.

И если в городе этот участок сравнительно небольшой ваше местонахождение можно узнать с точностью до пары сотен метров , то в сельской местности, где сотовых вышек меньше, расстояние между ними может исчисляться километрами — и погрешность в определении местоположения будет тоже огромной. Отслеживать ваши перемещения можно и с помощью Wi-Fi — когда вы авторизуетесь в открытой сети, она получает и данные об устройстве, и некоторую информацию о вас.

Кроме того, смартфоны отправляют в эфир сведения о себе в поисках доступных сетей, и отслеживать их можно, даже если вы ни к чему не подключались. Неудобство состоит в том, что шпионить за вашими передвижениями через Wi-Fi можно, только пока вы находитесь вблизи подконтрольных следящему точек доступа. Поэтому такой метод хоть и практикуют, но не для слежки за конкретными людьми, а скорее для общего наблюдения за поведением людей на какой-то ограниченной территории.

Например, это делают в некоторых торговых центрах, чтобы на основе данных о посещении тех или иных магазинов подбирать индивидуальные рекламные предложения. Получается, что следить через GPS просто невозможно, через Wi-Fi — слишком неудобно, а через сотовую сеть — дорого и сложно. Впрочем, даже если вы не глава международной корпорации или журналист, занимающийся расследованиями, это не значит, что за вами вообще никто, кроме вездесущих рекламщиков, не следит и не собирается.

Например, ваши GPS-координаты, личная переписка и другие данные вполне могут интересовать мнительного начальника или ревнивого партнера. Вот как эти люди на самом деле могут за вами следить. По умолчанию ваши данные собирают iOS и Android.

Andriy Anatolievich

Они хранят их в том числе в вашем аккаунте Apple или Google. Если его взломают, то все, что система старательно собирала, попадет в руки злоумышленника. Так что рекомендуем как следует защищать свои аккаунты.

Как минимум, задать длинный уникальный пароль и подключить двухфакторную аутентификацию. А заодно можете настроить, какая информация о вас хранится в этих аккаунтах, — например, хранение истории местоположения можно смело отключить. Free of charge for any devices and all kind of users.

Download on Microsoft Store. No installation required. Full detection of all types of malware. Always up to date. Scan file. NANO Security.

Methods such as eavesdropping on phone calls, recording the phone calls or even video recording are still being used in all types of businesses. Workplace surveillance can benefit the employer in many cases, and in some cases it can even have a benefit for the employee.

diciembre – Palacio de los Deportes

Theft in the workplace is a common reason for workplace surveillance, which can often mean losses to the company, and thus losses to the employer in terms of benefits such as security as well. Most of these negative aspects involve privacy , de-motivation, and stress. Workplace surveillance can serve as a tool for the employer to illegally gain access to Intellectual Property. New employees are not provided computers to carry out their day to day work in the hope that they will use their personal computers and thus expose any and all information on that computer.

If the computer has sensitive information from the previous employer or if the employee accesses an old email account for some reason or the other , the new employer can use this information without anyone being aware of it. Because there is often limited or no oversight of the employees with access to surveillance footage, employees with such access can act without ascribing their actions to such footage. It is very necessary that an organization have a clearly spelled out surveillance policy, with adequate safeguards in place, especially in educational research institutions where the power equation is heavily tilted in favor of the research advisor.

Software See also main article: Employee monitoring software. E-mail scanning is a process in which incoming and outgoing mail passes through E-mail filtering software to search for content which may violate the policies of the employer. Often E-mails which are flagged by the filtering software will be then reviewed by a human to verify the validity of the E-mail content.

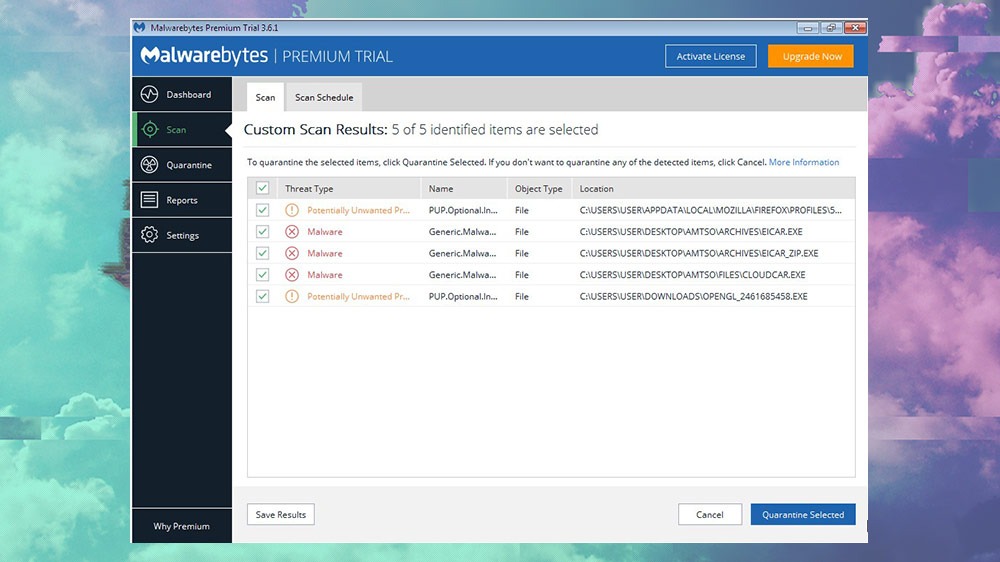

- Обнаружение и удаление программного обеспечения Spionage!

- О компании.

- Местоположение мобильных телефонов бесплатно!

- Вакансия: Information Security Engineer в Veeam Software Россия;

- Будет ли мой мобильный телефон отслеживать;

- Топ-20 бесплатных антишпионских программ;

Employees often consider E-mail scanning to be an invasion of privacy , but in many situations, employment contracts are written to give the employer permission to use it without legal repercussions.